VPN PPTP ET SSTP

VPN en PPTP

Dans cette partie, nous allons voir comment forcer le VPN PPTP dans la configuration du client et sur la console NPS pour forcer ce type de tunnel.

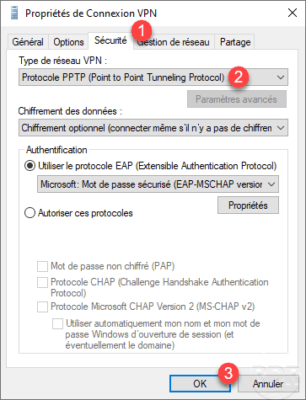

Client VPN

Dans les propriétés de la connexion sur l’onglet Sécurité 1, choisir le type de réseau VPN Protocole PPTP (Point to Point Tunneling Protocol) 2 et valider en cliquant sur OK 3.

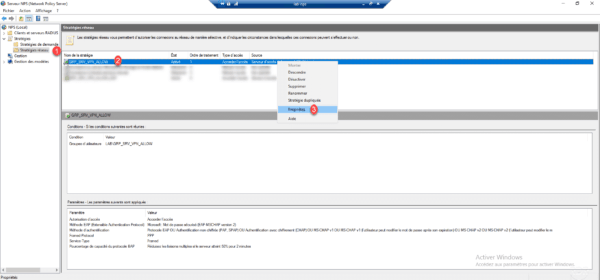

NPS

Sur la console NPS, aller sur le nœud Stratégie réseau 1, faire un clic droit sur la stratégie d’accès au VPN 2 et cliquer sur Propriétés 3.

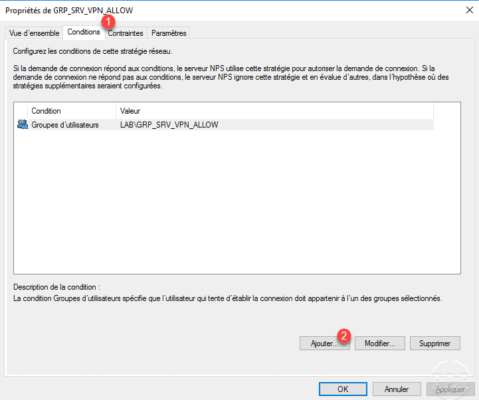

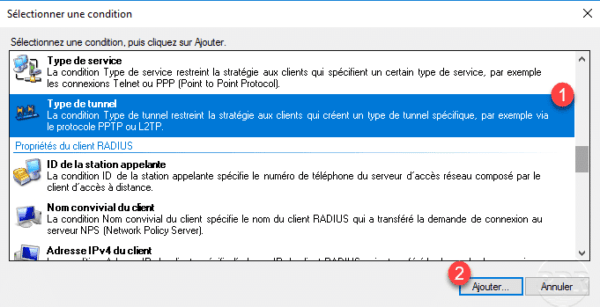

Aller sur l’onglet Conditions 1 et cliquer sur Ajouter 2.

Choisir la condition Type de tunnel 1 et cliquer sur Ajouter 2.

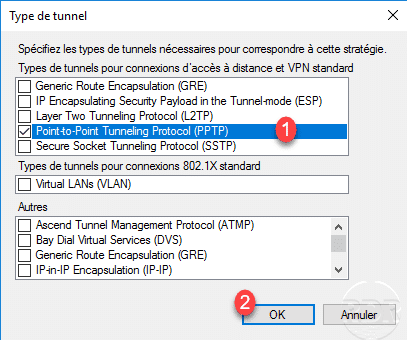

Cocher la case Point-to-Point Tunneling Protocol (PPTP) 1 et cliquer sur OK 2.

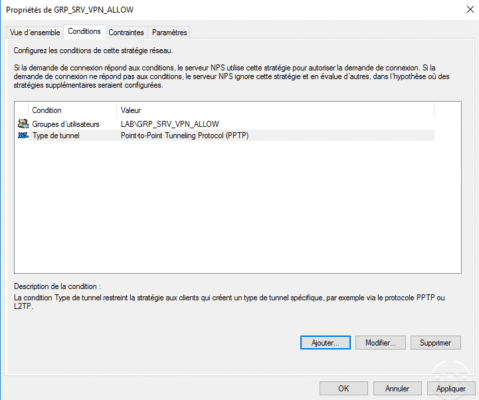

La condition du type de tunnel PPTP a été ajoutée.

VPN en SSTP

Le tunnel SSTP est basée sur le port 443 (HTTPS) qui permet d’être utilisé dans la plupart des connexions WIFI.

La mise en place du VPN SSTP nécessite de configurer le certificat utilisé pour la connexion. Celui-ci doit être installé dans le magasin personnel de l’ordinateur.

Pour fonctionner, l’autorité du certificat doit être connu des clients.

Il est possible d’utiliser un certificat auto-signé sur le serveur, dans ce cas-là le certificat doit être installé sur les clients dans le magasin Autorité de certification racine de confiance. Si vous utilisez une autorité de certification autonome ou d’entreprise, il faudra juste déployer le certificat de l’autorité.

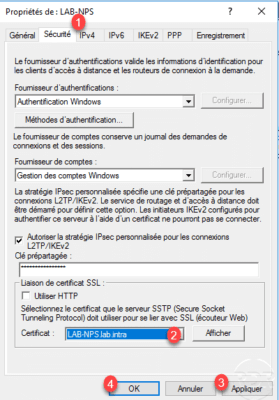

Configuration du service VPN – Routage et accès distant

Sur le serveur VPN depuis la console Routage et accès distant, ouvrir les propriétés du serveur, sur l’onglet Sécurité 1 dans la partie Liaison de certificat SSL, choisir le certificat 2 puis valider en cliquant sur Appliquer 3 et OK 4.

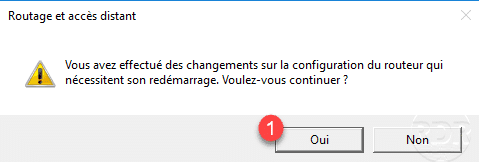

Les modifications nécessitent un redémarrage du service, confirmer en cliquant sur Oui 1.

Configuration du client

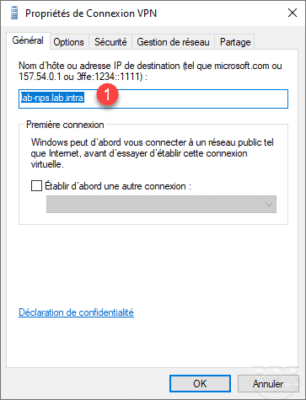

Le nom de l’hôte de connexion dans l’onglet général doit être un nom DNS 1 présent dans le certificat.

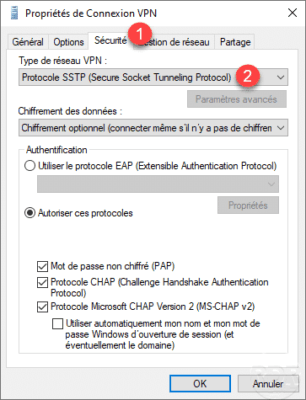

Comme pour le tunnel VPN PPTP, il est possible de forcer le type dans l’onglet Sécurité 1 en sélectionnant SSTP 2.

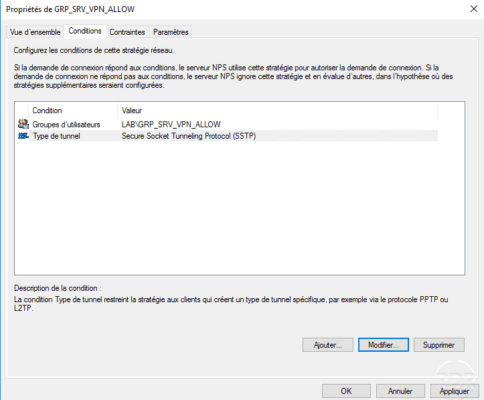

NPS

Comme pour le tunnel PPTP, il est possible de forcer le tunnel SSTP dans la stratégie réseau.

Erreur : La fonction de révocation n’a pas pu vérifier la révocation car le serveur de révocation était déconnecté

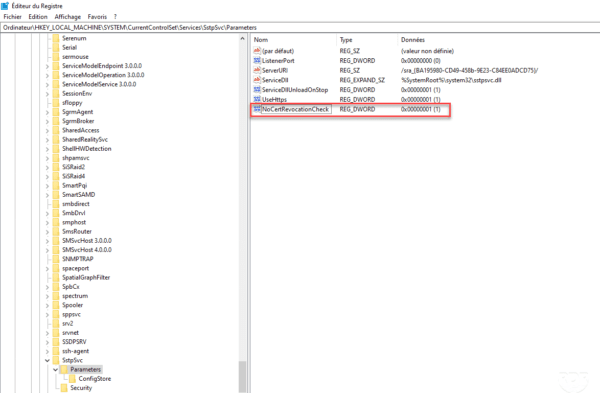

Si vous utilisez un certificat auto-signé ou qui émane d’une autorité de certification privée qui ne publie par sur Internet la liste de révocation, il faut ajouter une clé de registre au client pour contourner cette vérification.

Ouvrir l’éditeur de registre et aller l’emplacement : HLM\SYSTEM\CurrentControlSet\Services\SstpSvc\Parameters et ajouter la clef (DWORD) NoCertRevocationCheck en lui affectant la valeur 1.